Usuario:Sujeto de pruebas 200/Taller/Identidad digital

Una identidad digital es información utilizada por los sistemas informáticos para representar a un agente externo: una persona, organización, aplicación o dispositivo. Las identidades digitales permiten automatizar el acceso a los servicios provistos con las computadoras y hacen posible que las computadoras medien en las relaciones.[cita requerida]

El uso de identidades digitales está tan extendido que muchas discusiones se refieren a la colección completa de información generada por la actividad en línea de una persona como una "identidad digital". Esto incluye nombres de usuario, contraseñas, historial de búsqueda, fecha de nacimiento, número de seguro social e historial de compras, [1] especialmente cuando esa información está disponible públicamente y no es anonimizada, por lo que otros pueden usarla para descubrir la identidad civil de esa persona. En este sentido más amplio, una identidad digital es una faceta de la identidad social de una persona y también se conoce como identidad en línea . [2]

La identidad digital de un individuo a menudo está vinculada a su identidad civil o nacional y muchos países han instituido sistemas nacionales de identidad digital que brindan identidades digitales a sus ciudadanos.[cita requerida]

Los efectos legales y sociales de la identidad digital son complejos y desafiantes. [cita requerida]

Fondo[editar]

Un problema crítico en el ciberespacio es saber con quién se está interactuando. Usando solo identificadores estáticos como contraseña y correo electrónico, no hay forma de determinar con precisión la identidad de una persona en el ciberespacio porque esta información puede ser robada o utilizada por muchas personas que actúan como una sola. La identidad digital basada en relaciones de entidades dinámicas capturadas del historial de comportamiento en múltiples sitios web y aplicaciones móviles puede verificar y autenticar una identidad con hasta un 95 % de precisión. [3]

Al comparar un conjunto de relaciones de entidad entre un evento nuevo (p. ej., inicio de sesión) y eventos pasados, un patrón de convergencia puede verificar o autenticar la identidad como legítima, mientras que la divergencia indica un intento de enmascarar una identidad. Los datos utilizados para la identidad digital generalmente se anonimizan mediante un hash unidireccional, lo que evita problemas de privacidad. Debido a que se basa en el historial de comportamiento, una identidad digital es muy difícil de falsificar o robar.[cita requerida]

Términos relacionados[editar]

Sujeto y entidad[editar]

Una identidad digital también puede denominarse sujeto digital o entidad digital y es la representación digital de un conjunto de afirmaciones hechas por una parte sobre sí misma o sobre otra persona, grupo, cosa o concepto. [4] [5] [ importancia? ]

Atributos, preferencias y rasgos[editar]

Los atributos de una identidad digital se adquieren y contienen información sobre un sujeto, como historial médico, comportamiento de compra, saldo bancario, edad, etc. [6] Las preferencias conservan las elecciones de un sujeto, como la marca favorita de zapatos, la moneda preferida. Los rasgos son características del sujeto que son inherentes, como el color de ojos, la nacionalidad, el lugar de nacimiento. Aunque los atributos de un sujeto pueden cambiar fácilmente, los rasgos cambian lentamente, si es que lo hacen. Una identidad digital también tiene relaciones de entidad derivadas de los dispositivos, el entorno y las ubicaciones desde las que un individuo está activo en Internet.[cita requerida]

Aspectos técnicos[editar]

Emisión[editar]

Las identidades digitales se pueden emitir a través de certificados digitales . Estos certificados contienen datos asociados a un usuario y son emitidos con garantías legales por autoridades certificadoras reconocidas.[cita requerida]

Confianza, autenticación y autorización[editar]

Para asignar una representación digital a una entidad, la parte que atribuye debe confiar en que el reclamo de un atributo (como nombre, ubicación, rol como empleado o edad) es correcto y está asociado con la persona o cosa que presenta el atributo. Por el contrario, el individuo que reclama un atributo solo puede otorgar acceso selectivo a su información (por ejemplo, acreditar su identidad en un bar o la autenticación de PayPal para pagar en un sitio web). De esta forma, la identidad digital se entiende mejor como un punto de vista particular dentro de una relación de mutuo acuerdo que como una propiedad objetiva.[cita requerida]

Autenticación[editar]

La autenticación es la garantía de la identidad de una entidad a otra. Es un aspecto clave de la confianza digital. En general, la autenticación de empresa a empresa está diseñada para la seguridad, pero la autenticación de usuario a empresa está diseñada para la simplicidad.[cita requerida]

Las técnicas de autenticación incluyen la presentación de un objeto único, como una tarjeta de crédito bancaria, el suministro de información confidencial, como una contraseña o la respuesta a una pregunta preestablecida, la confirmación de la propiedad de una dirección de correo electrónico, y técnicas más robustas pero costosas utilizando grabados. Las técnicas de autenticación física incluyen escaneo de iris, huellas dactilares y reconocimiento de voz; Esas técnicas se llaman biometría. El uso de identificadores estáticos (por ejemplo, nombre de usuario y contraseña) y atributos únicos personales (por ejemplo, biometría) se denomina autenticación multifactor y es más segura que el uso de un solo componente.[cita requerida]

Si bien el progreso tecnológico en la autenticación continúa evolucionando, estos sistemas no impiden el uso de alias. La introducción de la autenticación fuerte[cita requerida] para transacciones de pago en línea dentro de la Unión Europea ahora vincula a una persona verificada a una cuenta, donde dicha persona ha sido identificada de acuerdo con los requisitos legales antes de abrir la cuenta. La verificación de una persona que abre una cuenta en línea generalmente requiere una forma de vinculación del dispositivo a las credenciales que se utilizan. Esto verifica que el dispositivo que representa a una persona en Internet es en realidad el dispositivo del individuo y no el dispositivo de alguien que simplemente dice ser el individuo. El concepto de autenticación de confianza hace uso de cuentas preexistentes para aprovechar más servicios en esas cuentas, siempre que la fuente original sea confiable. El concepto de confiabilidad proviene de varias leyes contra el lavado de dinero y la financiación del terrorismo en los EE. UU., [7] EU28, [8] Australia, [9] Singapur y Nueva Zelanda [10] donde los terceros pueden confiar en el cliente. proceso de diligencia debida de la primera parte, donde la primera parte es, por ejemplo, una institución financiera. Un ejemplo de autenticación de confianza es el método de verificación de PayPal.

Autorización[editar]

La autorización es la determinación de cualquier entidad que controla los recursos de que los autenticados pueden acceder a esos recursos. La autorización depende de la autenticación, porque la autorización requiere que se verifique el atributo crítico (es decir, el atributo que determina la decisión del autorizador).[cita requerida] Por ejemplo, la autorización en una tarjeta de crédito da acceso a los recursos propiedad de Amazon, por ejemplo, Amazon envía un producto. La autorización de un empleado le proporcionará acceso a los recursos de la red, como impresoras, archivos o software. Por ejemplo, un sistema de gestión de bases de datos podría estar diseñado para proporcionar a ciertas personas específicas la capacidad de recuperar información de una base de datos pero no la capacidad de cambiar los datos almacenados en la base de datos, mientras que otras personas tienen la capacidad de cambiar los datos.[cita requerida]

Considere a la persona que alquila un automóvil y se registra en un hotel con una tarjeta de crédito. La empresa de alquiler de coches y hotel puede solicitar la autenticación de que hay crédito suficiente para un accidente, o despilfarrar el gasto en el servicio de habitaciones. Por lo tanto, una tarjeta puede ser rechazada más tarde al intentar comprar una actividad como un viaje en globo. Si bien hay crédito adecuado para pagar el alquiler, el hotel y el viaje en globo, no hay suficiente para cubrir también las autorizaciones. Los cargos reales se autorizan después de dejar el hotel y devolver el automóvil, lo que puede ser demasiado tarde para el viaje en globo.[cita requerida]

La autorización en línea válida requiere el análisis de la información relacionada con el evento digital, incluido el dispositivo y las variables ambientales. Estos generalmente se derivan de los datos intercambiados entre un dispositivo y un servidor comercial a través de Internet.[cita requerida]

Identificadores digitales[editar]

La identidad digital requiere identificadores digitales: cadenas o tokens que son únicos dentro de un ámbito determinado (a nivel mundial o local dentro de un dominio, comunidad, directorio, aplicación, etc.) específicos. ).

Los identificadores pueden clasificarse como omnidireccionales o unidireccionales . [11] Los identificadores omnidireccionales son públicos y fáciles de descubrir, mientras que los identificadores unidireccionales están destinados a ser privados y se usan solo en el contexto de una relación de identidad específica.[cita requerida]

Los identificadores también pueden clasificarse como resolubles o no resolubles . Los identificadores que se pueden resolver, como un nombre de dominio o una dirección de correo electrónico, se pueden desreferenciar fácilmente a la entidad que representan, o algunos datos de estado actual que proporcionan atributos relevantes de esa entidad. Los identificadores que no se pueden resolver, como el nombre real de una persona o el nombre de un sujeto o tema, se pueden comparar para determinar su equivalencia, pero de otro modo no son comprensibles para la máquina.[cita requerida]

Hay muchos esquemas y formatos diferentes para los identificadores digitales. Uniform Resource Identifier (URI) y la versión internacionalizada Internationalized Resource Identifier (IRI) son el estándar para identificadores de sitios web en la World Wide Web . OpenID y Light-weight Identity son dos protocolos de autenticación web que utilizan URI HTTP estándar (a menudo llamados URL). Un nombre de recurso uniforme es un identificador persistente e independiente de la ubicación asignado dentro del espacio de nombres definido.[cita requerida]

Arquitectura de objetos digitales[editar]

La arquitectura de objetos digitales [12] es un medio para gestionar información digital en un entorno de red. En la arquitectura de objetos digitales, un objeto digital tiene una estructura independiente de la máquina y la plataforma que permite identificarlo, acceder a él y protegerlo, según corresponda. Un objeto digital puede incorporar no solo elementos informativos, es decir, una versión digitalizada de un papel, una película o una grabación de sonido, sino también el identificador único del objeto digital y otros metadatos sobre el objeto digital. Los metadatos pueden incluir restricciones de acceso a objetos digitales, avisos de propiedad e identificadores para acuerdos de licencia, si corresponde.[cita requerida]

Sistema de mango[editar]

El sistema Handle es un sistema de información distribuida de propósito general que proporciona servicios de identificación y resolución eficientes, extensibles y seguros para su uso en redes como Internet. Incluye un conjunto abierto de protocolos, un espacio de nombres y una implementación de referencia de los protocolos. Los protocolos permiten que un sistema informático distribuido almacene identificadores, conocidos como manejadores, de recursos arbitrarios y convierta esos manejadores en la información necesaria para localizar, acceder, contactar, autenticar o hacer uso de los recursos.[cita requerida]

Esta información se puede cambiar según sea necesario para reflejar el estado actual del recurso identificado sin cambiar su identificador, lo que permite que el nombre del elemento persista sobre los cambios de ubicación y otra información de estado relacionada. La versión original de la tecnología Handle System se desarrolló con el apoyo de la Agencia de Proyectos de Investigación Avanzada de Defensa .[cita requerida]

Identificadores de recursos extensibles[editar]

Un nuevo estándar OASIS para identificadores abstractos y estructurados, XRI (Identificadores de recursos extensibles), agrega nuevas características a los URI e IRI que son especialmente útiles para los sistemas de identidad digital. OpenID también es compatible con XRI, y los XRI son la base de i-names ..[cita requerida]

Autenticación basada en riesgos[editar]

La autenticación basada en riesgos es una aplicación de identidad digital mediante la cual se evalúa la relación de varias entidades desde el dispositivo (p. ej., el sistema operativo), el entorno (p. ej., el servidor DNS) y los datos ingresados por un usuario para cualquier transacción determinada para correlacionarlos con eventos de comportamientos conocidos. por la misma identidad. [13] Los análisis se realizan en función de métricas cuantificables, como la velocidad de la transacción, la configuración regional (o intentos de ofuscación) y los datos ingresados por el usuario (como la dirección de envío). La correlación y la desviación se asignan a las tolerancias y se puntúan, luego se agregan entre varias entidades para calcular una puntuación de riesgo de transacción, que evalúa el riesgo que representa para una organización.

Aspectos de política[editar]

Hay defensores de tratar la autodeterminación y la libertad de expresión de la identidad digital como un nuevo derecho humano .[cita requerida] Algunos han especulado que las identidades digitales podrían convertirse en una nueva forma de entidad legal . [14] ]

Taxonomías de identidad[editar]

Los atributos de identidad digital existen dentro del contexto de las ontologías .[cita requerida]

El desarrollo de soluciones de red de identidad digital que puedan interoperar taxonómicamente diversas representaciones de identidad digital es un desafío contemporáneo. El etiquetado gratuito surgió recientemente como una forma efectiva de eludir este desafío (hasta la fecha, principalmente con la aplicación a la identidad de entidades digitales como marcadores y fotos) al aplanar efectivamente los atributos de identidad en una sola capa no estructurada. [cita requerida]

Sin embargo, la integración orgánica de los beneficios de los enfoques estructurados y fluidos para la gestión de atributos de identidad sigue siendo difícil de alcanzar.[cita requerida]

Identidad en red[editar]

Las relaciones de identidad dentro de una red digital pueden incluir múltiples entidades de identidad. Sin embargo, en una red descentralizada como Internet, tales relaciones de identidad extendidas requieren tanto la existencia de relaciones de confianza independientes entre cada par de entidades en la relación, como un medio para integrar de manera confiable las relaciones emparejadas en unidades relacionales más grandes.[cita requerida]

Si las relaciones de identidad van más allá del contexto de una sola ontología de identidad federada (ver Taxonomías de identidad arriba), los atributos de identidad deben coincidir de alguna manera a través de diversas ontologías. El desarrollo de enfoques de red que puedan encarnar tales relaciones de confianza "compuestas" integradas es actualmente, un tema de gran debate en la blogosfera .[cita requerida]

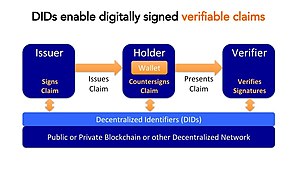

Las relaciones de confianza compuestas integradas permiten, por ejemplo, que la entidad A acepte una afirmación o reclamo sobre la entidad B por parte de la entidad C. Por lo tanto, C garantiza un aspecto de la identidad de B ante A.[cita requerida]

Una característica clave de las relaciones de confianza "compuestas" es la posibilidad de divulgación selectiva de una entidad a otra de información relevante a nivel local. Como ilustración de la aplicación potencial de la divulgación selectiva, supongamos que Diana desea reservar un automóvil de alquiler sin divulgar información personal irrelevante (utilizando una red de identidad digital nocional que admite relaciones de confianza compuestas). [cita requerida]

Como adulta, residente del Reino Unido con un permiso de conducir actual, Diana podría hacer que la Agencia de Licencias de Conducir y Vehículos del Reino Unido proporcione su calificación para conducir, edad y nacionalidad a una empresa de alquiler de automóviles sin revelar su nombre o detalles de contacto. Del mismo modo, el banco de Diana podría afirmar solo sus datos bancarios a la empresa de alquiler. La divulgación selectiva permite la privacidad adecuada de la información dentro de una red de relaciones de identidad.[cita requerida]

Una forma clásica de identidad digital en red basada en estándares internacionales son las "Páginas Blancas".[cita requerida]

Las implementaciones de X.500[2005] y LDAPv3 se han producido en todo el mundo, pero se encuentran principalmente en los principales centros de datos con límites de políticas administrativas con respecto al intercambio de información personal. Dado que los directorios X.500 [2005] y LDAPv3 combinados pueden contener millones de objetos únicos para un acceso rápido, se espera que desempeñe un papel continuo para los servicios de acceso de identidad segura a gran escala. LDAPv3 puede actuar como un servidor independiente liviano o, en el diseño original, como un protocolo de acceso a directorios liviano basado en TCP-IP compatible con consultas a una malla de servidores X.500 que puede ejecutar el protocolo OSI nativo.[cita requerida]

Esto se hará escalando servidores individuales en agrupaciones más grandes que representarán "dominios administrativos" definidos (como el objeto digital a nivel de país) y que podrán agregar valor que no está presente en las "Páginas blancas" originales que se usaron para buscar números de teléfono y direcciones de correo electrónico, en gran parte ahora disponibles a través de motores de búsqueda no autorizados.[cita requerida]

La capacidad de aprovechar y extender una identidad digital en red se hace más practicable mediante la expresión del nivel de confianza asociado con la identidad dada a través de un Marco de Garantía de Identidad común.[cita requerida]

Problemas de seguridad y privacidad[editar]

Varios escritores han señalado la tensión entre los servicios que utilizan la identidad digital por un lado y la privacidad del usuario por el otro. [15] [16] [17] [18] [19]

Los servicios que recopilan y almacenan datos vinculados a una identidad digital que, a su vez, puede vincularse a la identidad real de un usuario pueden aprender mucho sobre las personas. GDPR es un intento de abordar esta preocupación mediante la regulación.[cita requerida]

Aunque una identidad digital permite a los consumidores realizar transacciones desde cualquier lugar y administrar más fácilmente varias tarjetas de identificación, también plantea un posible punto único de compromiso que los piratas informáticos malintencionados pueden usar para robar toda esa información personal. [20]

Aspectos sociales[editar]

Retórica digital [ importancia? ][editar]

El término identidad digital se utiliza en el campo académico de la retórica digital para denotar la identidad como una "construcción retórica". [21] La retórica digital se ocupa de cómo se forman, negocian, influyen o cuestionan las identidades en entornos digitales en constante evolución. Ser consciente de diferentes situaciones retóricas es complejo en los espacios digitales, pero es importante para una comunicación efectiva, ya que algunos académicos argumentan que la capacidad de los individuos para evaluar situaciones retóricas es necesaria para construir una identidad adecuada en diferentes circunstancias retóricas. [22] [23] [24] Además de eso, las identidades física y digital no se pueden separar y las posibilidades visuales dan forma a la representación de la identidad física en los espacios en línea. [25] Como argumenta Bay, "lo que hacemos en línea ahora requiere que haya más continuidad, o al menos fluidez, entre nuestro yo en línea y fuera de línea". [25] Al posicionar la identidad digital en la retórica, los académicos prestan atención a cómo se manifiestan los problemas de raza, género, agencia y poder en los espacios digitales. Algunos teóricos radicales "postularon que el ciberespacio liberaría a las personas de sus cuerpos, borrando las líneas entre humanos y tecnología". [26] Otros académicos teorizaron que esta comunicación "incorpórea" "podría liberar a la sociedad de la discriminación por motivos de raza, sexo, género, sexualidad o clase". [27] Más aún, la construcción de la identidad digital también está ligada a la red. Esto se puede ver en las prácticas de las empresas de gestión de la reputación que trabajan en la creación de una identidad positiva, de modo que las cuentas personales o de la empresa aparezcan más arriba en varios motores de búsqueda. [21]

Asuntos legales[editar]

Clare Sullivan presenta los fundamentos de la identidad digital como un concepto legal emergente. [28] La Ley de Tarjetas de Identidad de 2006 del Reino Unido confirma el argumento de Sullivan y desarrolla el nuevo concepto legal que involucra la identidad de la base de datos y la identidad de la transacción. La identidad de la base de datos es la recopilación de datos que se registra sobre un individuo dentro de las bases de datos del esquema y la identidad de la transacción es un conjunto de información que define la identidad del individuo para fines transaccionales. Aunque se confía en la verificación de identidad, ninguno de los procesos utilizados es totalmente fiable. Las consecuencias del abuso y fraude de la identidad digital son potencialmente graves, ya que en las posibles implicaciones la persona es legalmente responsable. [28]

Aspectos comerciales[editar]

Las corporaciones están reconociendo el poder de Internet para adaptar su presencia en línea a cada cliente individual. Las sugerencias de compra, los anuncios personalizados y otras estrategias de marketing a medida son un gran éxito para las empresas. Sin embargo, dicha adaptación depende de la capacidad de conectar atributos y preferencias con la identidad del visitante. [29] Para que la tecnología permita la transferencia de valor directo de los derechos y los activos que no son portadores, se debe transmitir la intervención humana, incluida la autorización, autenticación e identificación del comprador y/o vendedor, así como la “prueba de vida”, sin un tercero. [30]

Muerte digital[editar]

La muerte digital es un fenómeno característico de las personas que continúan teniendo cuentas de Internet después de su muerte. Esto da lugar a varios problemas éticos relacionados con la forma en que la información almacenada por la persona fallecida puede usarse, almacenarse o entregarse a los miembros de la familia. De igual forma, puede generar confusión debido a las funciones automatizadas de las redes sociales, como recordatorios de cumpleaños; o incertidumbre sobre la voluntad de la persona fallecida en cuanto a transferir su información personal a un tercero. Muchas plataformas de redes sociales no tienen políticas claras sobre la muerte digital. Hay muchas empresas que aseguran las identidades digitales después de la muerte o las transmiten legalmente a las familias de las personas fallecidas. [31]

Sistemas nacionales de identidad digital[editar]

Aunque muchas facetas de la identidad digital son universales debido en parte a la ubicuidad de Internet, existen algunas variaciones regionales en lo que refiere a leyes, prácticas y servicios gubernamentales específicos aplicables. [cita requerida]

Por ejemplo, la identidad digital puede usar servicios que validan licencias de conducir, pasaportes y otros documentos físicos en línea para ayudar a mejorar la calidad de una identidad digital. [cita requerida]

Además, las políticas estrictas contra el lavado de dinero requieren que algunos servicios, como las transferencias de dinero, tengan un nivel más estricto de validación de la identidad digital. La identidad digital en el sentido nacional puede significar una combinación de inicio de sesión único o validación de afirmaciones por parte de autoridades confiables (generalmente, el gobierno).[cita requerida]

Los países o regiones con sistemas de identidad digital oficiales o no oficiales incluyen:

- China [32] [33]

- India (tarjeta Aadhaar ) [34]

- Irán ( ID de tarjeta inteligente nacional iraní ) [35]

- Singapur ( SingPass y CorpPass) [36]

- Estonia ( documento de identidad estonio ) [37]

- Alemania [38] [39]

- Italia (Sistema Pubblico di Identità Digitale) [40]

- Mónaco [41]

- Ucrania (Diia) [42] [43]

- Reino Unido ( GOB. Reino Unido Verificar ) [44][actualizar]

- Australia ( MyGovID [45] y Australia Post Digital iD [46] )

- Estados Unidos ( números de la Seguridad Social ) [47]

- En 2021, la 117.ª sesión del Congreso presentó la HR 4258, también denominada Ley de mejora de la identidad digital de 2021, [48] en un esfuerzo por establecer un enfoque gubernamental para mejorar la identificación digital. [49] Se entregó al Comité de Supervisión y Reforma. [50] Los senadores estadounidenses Kyrsten Simena, D-Ariz., y Cynthia Lummis, R-Wy, ordenaron esfuerzos adicionales en octubre de 2022. [51] con S. 4528, Ley de mejora de la identidad digital de 2022, del Comité Senatorial de Seguridad Nacional y Asuntos Gubernamentales. Esta nueva orden está tratando de establecer un grupo de trabajo para coordinar los esfuerzos federales, estatales y del sector privado para desarrollar credenciales de identidad digital, como licencias de conducir, pasaportes y certificados de nacimiento. [52]

- En 2022, el estado de California, EE. UU., comenzó a probar un programa de identificación digital para que sus ciudadanos accedan a los servicios gubernamentales digitales. [53]

- República Dominicana [54]

- Canadá

- Canadá está trabajando activamente para proporcionar a sus ciudadanos distintas formas de identificación digital en asociación con la organización sin fines de lucro Digital ID & Authentical Council of Canada (DIACC). El DIACC también supervisará el programa Voilà Verified Trustmark, que proporcionará la verificación de los estándares de cumplimiento, específicamente los estándares ISO, como una forma de certificar a los proveedores de servicios de identificación digital según el marco de confianza pancanadiense. [55] A partir de 2023, no existe un programa de identificación digital a nivel nacional; sin embargo, la provincia de Alberta admite su propia versión única de identificación digital. Ontario y Quebec tienen planes para lanzar su identificación digital, pero se retrasaron por la pandemia de Covid-19. [56]

- El Sector Público Canadiense ha desarrollado el Perfil del Sector Público del Marco de Confianza Pancanadiense . [57] Este marco ha sido utilizado por el Gobierno de Canadá para evaluar la Provincia de Alberta y la Provincia de Columbia Británica y aceptó su programa como identidades digitales confiables para uso de los servicios del gobierno federal. Los residentes provinciales ahora pueden registrarse e iniciar sesión con su provincia en su cuenta My Service Canada

- El Consejo de Gobernanza Digital, una organización de desarrollo de estándares acreditada, ha publicado un estándar nacional CAN/CIOSC 103:2020 Digital Trust and Identity y está desarrollando esquemas de evaluación de la conformidad para el sector público y programas regulados.

- Bután [58]

Los países o regiones con sistemas de identidad digital propuestos incluyen:

- Unión Europea ( Identidad Digital Europea ) [59] [60]

- Jamaica [61]

- Islas Turcas y Caicos/Caribe [62]

Véase también[editar]

- Huella digital

- Retórica digital

- autenticación electrónica

- identidad federada

- Identidad auto-soberana

- Autodeterminación informativa

- Privacidad por diseño

- La muerte e Internet

Referencias[editar]

- ↑ «What is a Digital Identity? - Definition from Techopedia». Consultado el 1 de octubre de 2016.

- ↑ Global, IndraStra. «Digital Identity – A Gateway to All Other Use Cases». IndraStra. ISSN 2381-3652.

- ↑ Stachl, Clemens; Au, Quay; Schoedel, Ramona; Gosling, Samuel D.; Harari, Gabriella M.; Buschek, Daniel; Völkel, Sarah Theres; Schuwerk, Tobias et al. (28 de julio de 2020). «Predicting personality from patterns of behavior collected with smartphones». Proceedings of the National Academy of Sciences (en inglés) 117 (30): 17680-17687. Bibcode:2020PNAS..11717680S. ISSN 0027-8424. PMC 7395458. PMID 32665436. doi:10.1073/pnas.1920484117.

- ↑ «Digital Identity - Eclipsepedia». wiki.eclipse.org.

- ↑ Deh, Dragana; Glođović, Danica (5 de septiembre de 2018). «The Construction of Identity in Digital Space». AM Journal of Art and Media Studies (en inglés) (16): 101. ISSN 2406-1654. doi:10.25038/am.v0i16.257.

- ↑ Windley, Phillip J. (2005). Digital Identity. O'Reilly Media, Inc. pp. 8-9. ISBN 978-0596008789.

- ↑ Federal Financial Institutions Examination Council (28 de julio de 2006). «Bank Secrecy Act / Anti-Money Laundering Examination Manual». www.ffiec.gov. Consultado el 4 de junio de 2022.

- ↑ «EUR-Lex - 52013PC0045 - EN - EUR-Lex». eur-lex.europa.eu.

- ↑ «Anti-Money Laundering and Counter-Terrorism Financing Act 2006».

- ↑ Affairs, The Department of Internal. «AML/CFT Act and Regulations». www.dia.govt.nz. Archivado desde el original el 4 de octubre de 2013. Consultado el 1 de octubre de 2013. Parámetro desconocido

|url-status=ignorado (ayuda) - ↑ Cameron, Kim (May 2005). «The Laws of Identity». msdn.microsoft.com (Microsoft).

- ↑ Kahn, Robert (13 de mayo de 1995). «A Framework for Distributed Digital Object Services». Corporation for National Research Initiatives.

- ↑ Cser, Andras (17 de julio de 2017). «The Forrester Wave™: Risk-Based Authentication, Q3 2017». www.forrester.com. Consultado el 4 de junio de 2022.

- ↑ Sullivan, Clare (2012). «Digital Identity and Mistake». International Journal of Law and Technology 20 (3): 223-241. doi:10.1093/ijlit/eas015.

- ↑ Camp, L. Jean (2004). «Digital Identity». IEEE Technology and Society Magazine (IEEE) 23 (3): 34-41. doi:10.1109/MTAS.2004.1337889.(requiere suscripción)

- ↑ Beck, Estee N. (2015). «The Invisible Digital Identity: Assemblages in Digital Networks». Computers and Composition 35: 125-140. ISSN 8755-4615. doi:10.1016/j.compcom.2015.01.005.

- ↑ Sullivan, Clare (2013). «Digital identity, privacy and the right to identity in the United States of America». Computer Law & Security Review 29 (4): 348-358. ISSN 0267-3649. doi:10.1016/j.clsr.2013.05.011.

- ↑ Holt, Jennifer; Malčić, Steven (2015). «The Privacy Ecosystem: Regulating Digital Identity in the United States and European Union». Journal of Information Policy 5: 155-178. doi:10.5325/jinfopoli.5.2015.0155.

- ↑ Michael, Salmony (March 2018). «Rethinking digital identity». Journal of Payments Strategy & Systems (en inglés) 12 (1): 40-57. Consultado el 8 de noviembre de 2018.

- ↑ November 22, Tina Orem |. «Digital Identities Abound & Few Understand How They Work». Credit Union Times (en inglés). Consultado el 24 de febrero de 2020.

- ↑ a b Eyman, Douglas (2015). Digital Rhetoric: Theory, Method, Practice. University of Michigan Press. p. 78.

- ↑ Higgins, E. T. (1987). «Self-discrepancy: a theory relating self and affect.». Psychological Review 94 (3): 319-340. PMID 3615707. doi:10.1037/0033-295X.94.3.319.

- ↑ Goffman, E. (1959). «The moral career of the mental patient». Psychiatry 22 (2): 123-142. PMID 13658281. doi:10.1080/00332747.1959.11023166.

- ↑ Stryker, S. & Burke, P. J. (2000). «The past, present, and future of an identity theory.». Social Psychology Quarterly 63 (4): 284-297. doi:10.2307/2695840.

- ↑ a b Bay, Jennifer (2010). Body on >body<: Coding subjectivity. In Bradley Dilger and Jeff Rice (Eds.). From A to <A>: Keywords in markup: Minneapolis: University of Minnesota Press. pp. 150-66.

- ↑ Marwick, Alice (2013). «Online Identity». En John Hartley; Jean Burgess; Axel Bruns, eds. A Companion to New Media Dynamics 1 (First edición). Blackwell Publishing Ltd.

- ↑ Turkle, S. (1995). «Ghosts in the machine». The Sciences 35 (6): 36-40. doi:10.1002/j.2326-1951.1995.tb03214.x.

- ↑ a b Sullivan, Clare (2010). Digital Identity. The University of Adelaide. ISBN 978-0-9807230-0-7. doi:10.1017/UPO9780980723007.

- ↑ Ableson, Hal (10 de diciembre de 1998). «Digital Identity in Cyberspace». groups.csail.mit.edu. Parámetro desconocido

|url-status=ignorado (ayuda) - ↑ Kameir, Christian (13 de julio de 2020). «Council Post: Digital Vending Machines And The Question Of Identity». Forbes (en inglés). Consultado el 16 de enero de 2021.

- ↑ Tait, Amelia (2 de junio de 2019). «What happens to our online identities when we die?». The Guardian.

- ↑ Macdonald, Ayang (14 de marzo de 2022). «China to introduce digital ID cards nationwide | Biometric Update». www.biometricupdate.com (en inglés estadounidense). Consultado el 21 de enero de 2023.

- ↑ Phillips, Tom (16 de marzo de 2022). «China to roll out digital ID cards nationwide». NFCW (en inglés estadounidense). Consultado el 21 de enero de 2023.

- ↑ «On biometric IDs, India is a 'laboratory for the rest of the world'». Christian Science Monitor. ISSN 0882-7729. Consultado el 21 de enero de 2023.

- ↑ Jarrahi, Javad (26 de marzo de 2021). «Iran unveils new e-government components as digital ID importance grows | Biometric Update». www.biometricupdate.com (en inglés estadounidense). Consultado el 21 de enero de 2023.

- ↑ Sim, Royston (20 de enero de 2023). «Singapore to roll out measures to help its people better navigate digital services: Josephine Teo». The Straits Times (en inglés). Consultado el 21 de enero de 2023.

- ↑ (Tesis) https://dspace.ut.ee/handle/10062/71481. Falta el

|título=(ayuda) - ↑ «Der Online-Ausweis». Bundesministerium des Innern, für Bau und Heimat (en alemán). Consultado el 29 de mayo de 2021.

- ↑ Ehneß, Susanne. «Die "Digitale Identität" löst den Ausweis ab». www.security-insider.de (en alemán). Consultado el 29 de mayo de 2021.

- ↑ «Italy's digital identity system: What is SPID and how do I get it?». Wanted in Rome (en inglés). 5 de noviembre de 2021. Consultado el 21 de enero de 2023.

- ↑ «Digital identity in Monaco / Identité Numérique / Nationality and residency / Public Services for Individuals- Monaco». en.service-public-particuliers.gouv.mc. Consultado el 21 de enero de 2023.

- ↑ Antoniuk, Daryna (30 de marzo de 2021). «Ukraine makes digital passports legally equivalent to ordinary ones | KyivPost - Ukraine's Global Voice». KyivPost. Consultado el 1 de junio de 2021.

- ↑ «Cabinet of Ministers of Ukraine - Ministry of Digital Transformation: Ukraine is the first country in the world to fully legalize digital passports in smartphones». www.kmu.gov.ua (en inglés). 30 de marzo de 2021. Archivado desde el original el 3 de abril de 2021. Consultado el 1 de junio de 2021.

- ↑ «Gov.UK Verify: Late, unnecessary and finally launching this week». www.computing.co.uk (en inglés). 25 de mayo de 2016. Consultado el 21 de enero de 2023.

- ↑ «Australian Taxation Office defaults agent log in to myGovID from Saturday». ZDNET (en inglés). Consultado el 21 de enero de 2023.

- ↑ «AIA Australia adapts, then adopts Digital iD via DocuSign». iTnews. Consultado el 21 de enero de 2023.

- ↑ PYMNTS (10 de septiembre de 2021). «Consent-Based Social Security Number Verification Helps to Reduce Synthetic IDs». www.pymnts.com (en inglés estadounidense). Consultado el 21 de enero de 2023.

- ↑ «H.R.4258 - Improving Digital Identity Act of 2021».

- ↑ «H.R.4258 - Improving Digital Identity Act of 2021».

- ↑ «H.R.4258 - Improving Digital Identity Act of 2021».

- ↑ «US senators introduce bipartisan Improving Digital Identity Act».

- ↑ «Congressional Budget Office, Cost Estimate: S. 4528, Improving Digital Identity Act of 2022».

- ↑ «California Digital Identity Project».

- ↑ Kalaf, Eve Hayes de. «How some countries are using digital ID to exclude vulnerable people around the world». The Conversation (en inglés). Consultado el 21 de enero de 2023.

- ↑ «DIACC launches certified trustmark program for Canadian digital ID services». 18 de octubre de 2022.

- ↑ «The state of Digital ID in Canada». 17 de mayo de 2022.

- ↑ «Public Sector Profile of the Pan-Canadian Trust Framework (PSP PCTF)».

- ↑ «"Information at your fingertips"- National Digital Identity Project». 13 de octubre de 2021.

- ↑ «European Digital Identity». European Commission - European Commission (en inglés). Consultado el 4 de junio de 2021.

- ↑ «Press corner». European Commission - European Commission (en inglés). Consultado el 4 de junio de 2021.

- ↑ «NIDS Bill still problematic despite being passed in both Houses — JFJ | Loop Jamaica». Loop News (en inglés). Consultado el 21 de enero de 2023.

- ↑ «One Caribbean digital ID and card announced, another faces political opposition». 5 de diciembre de 2022.